Perché i nostri clienti si affidano ai prodotti e servizi aziendali G DATA

Massima protezione

Sicurezza IT "Made in Germany"

Testati e premiati

Assistenza 24/7

L'assistenza e il supporto hanno sede a Bochum - direttamente accanto allo sviluppo software. I nostri esperti sono a tua disposizione in qualsiasi momento per telefono o e-mail, 24 ore al giorno, 365 giorni all'anno.

Sicurezza digitale per tutti

Aziende e organizzazioni di ogni settore e dimensione trovano in G DATA un partner affidabile.

Per una sicurezza IT che soddisfi esattamente le loro esigenze.

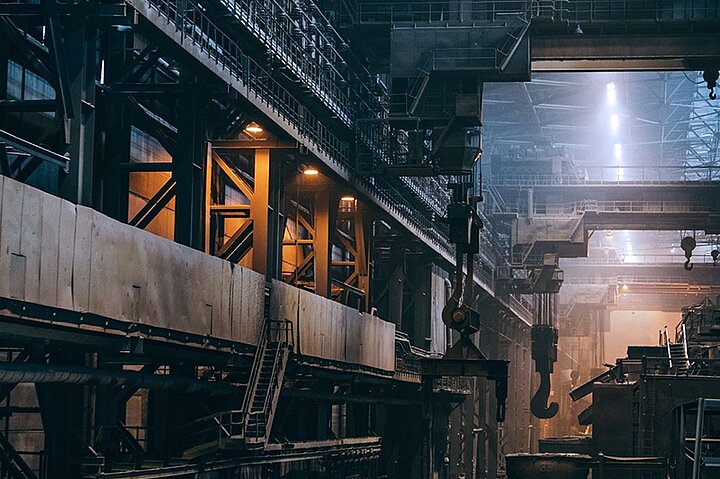

Industria ed economia

Industria ed economia  Gestori di infrastrutture

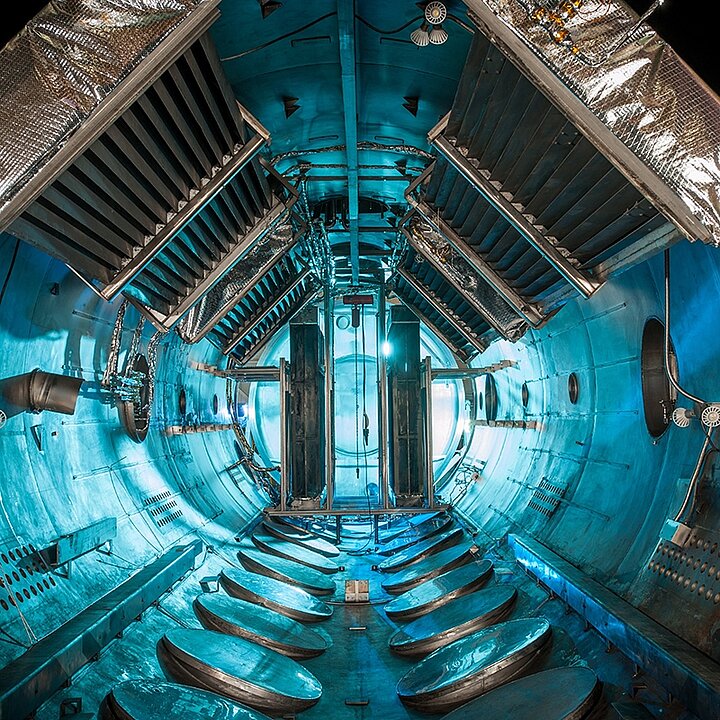

Gestori di infrastrutture critiche (IC)

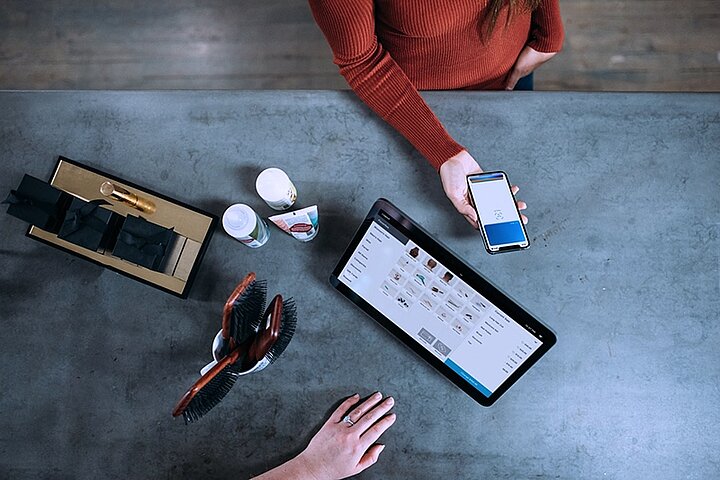

Vendita all'ingrosso,

Vendita all'ingrosso, al dettaglio e per

corrispondenza

Imprese artigiane

Imprese artigiane  Finanza e

Finanza e assicurazione

Logistica e trasporti

Logistica e trasporti  Aziende di telecomunicazioni

Aziende di telecomunicazioni  Turismo

Turismo  Fornitori di servizi IT

Fornitori di servizi IT  Media e cultura

Media e cultura  Aziende farmaceutiche

Aziende farmaceutiche  Scuole e università

Scuole e università  Ospedali e studi medici

Ospedali e studi medici  Consulenti fiscali e avvocati

Consulenti fiscali e avvocati  Aziende energetiche e servizi pubblici

Aziende energetiche e servizi pubblici  Aziende tecnologiche

Aziende tecnologiche - Piccole imprese (1 - 49 dipendenti)

- Medie imprese (50 - 999 dipendenti)

- Grandi aziende (+1000 dipendenti)

- Servizio pubblico e autorità

Una protezione affidabile può anche essere semplice e far risparmiare tempo: le nostre soluzioni sono facili da configurare e intuitive da utilizzare. Indipendentemente dall'esperienza informatica dei tuoi dipendenti. Per qualsiasi domanda, il nostro supporto gratuito, con sede in Germania, è disponibile 24 ore su 24. Con G DATA Managed Endpoint Security puoi inoltre affidare a costi contenuti tutta la tua infrastruttura di sicurezza IT ai nostri esperti.

Le aziende in crescita devono affrontare la sfida di proteggere adeguatamente la loro sempre più complessa infrastruttura IT. G DATA ti semplifica la vita: con soluzioni rapidamente scalabili che puoi espandere immediatamente con nuovi dispositivi. Con analisi delle vulnerabilità che rivelano le tue maggiori lacune di sicurezza con il minimo sforzo. E con gli Awareness Training, che istruiscono i tuoi dipendenti a un comportamento sicuro.

Le grandi aziende, con G DATA, possono avvalersi di un unico fornitore: una protezione affidabile degli endpoint combinata con una Awareness Trainings e servizi altamente specializzati. I nostri specialisti della sicurezza IT ti consiglieranno come aumentare la resilienza, mettere alla prova la tua infrastruttura IT con test di penetrazione e sviluppare soluzioni software su misura. Il nostro team di emergenza IT fornisce un aiuto immediato e rapido in caso di emergenza.

Condizioni particolarmente favorevoli per le scuole, le università e il settore pubblico rendono la sicurezza informatica accessibile. Allo stesso tempo, le nostre soluzioni sono facili da configurare e intuitive da utilizzare. In caso di domande, il nostro supporto gratuito è disponibile tutti i giorni 24 ore. In qualità di azienda tedesca tradizionale con sede nell'area della Ruhr, ci atteniamo alle severe leggi tedesche sulla protezione dei dati.

G DATA Cyber Defense - per un futuro digitale sicuro

La digitalizzazione rende la nostra vita lavorativa più veloce ed efficiente. Ma i processi digitali ci rendono anche più vulnerabili agli attacchi informatici, che possono di nuovo distruggerne i vantaggi. Grazie a prodotti per la difesa informatica complessiva, servizi, modelli individuali e strategie digitali, G DATA consente alle aziende di tutto il mondo di difendersi dalla criminalità informatica. In modo da poter sfruttare tutti i vantaggi del mondo digitale. E iniziare un futuro di successo con una sicurezza a tutto tondo.